Zbyt wcześnie pochwalili Microsoft

10 grudnia 2009, 17:40Z informacji udostępnionych przez VeriSign iDefense wynika, że Microsoft od wielu miesięcy wiedział o niedawno załatanej dziurze typu zero-day w IE6 oraz IE7. Wszystko wskazuje na to, że koncern zwlekał z łataniem luki gdyż... nie była ona wykorzystywana przez cyberprzestępców.

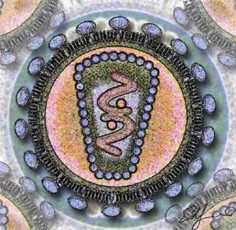

Wirus — ewolucyjny pasażer na gapę

21 listopada 2010, 16:07Co nas łączy z krewnymi? Wspólny kod genetyczny. Ale w takim razie, jesteśmy całkiem blisko spokrewnieni z... wirusami. Ci najeźdźcy, jak się okazuje, mogą być zneutralizowani i oswojeni, pozostając na zawsze w naszym DNA.

Skaner rozpoznaje towary bez kodu

13 marca 2012, 13:04Toshiba wyprodukowała skaner sklepowy, który nie wymaga kodów kreskowych. Urządzenie ma wbudowaną kamerę, co umożliwia automatyczną identyfikację towarów, w tym sprawiających trudności warzyw i owoców. Ogranicza to udział kasjera i przyspiesza cały proces.

Windows 8.1 RTM już w sieci

30 sierpnia 2013, 10:43Do sieci wyciekł Windows 8.1 RTM. Przed kilkoma dniami Microsoft informował o zakończeniu prac nad tą wersję systemu. Źródłem wycieku są prawdopodobnie Chiny, gdyż najpierw pojawiła się chińska wersja językowa. Szybko jednak do internetu trafiła też wersja anglojęzyczna.

Google skanuje co tydzień

7 kwietnia 2015, 08:33Google opublikował raport Android Security 2014 Year in Review. Firma chwali się niewielkim odsetkiem infekcji urządzeń z Androidem. Zdaniem koncernu mniej niż 1% takich urządzeń jest zainfekowanych malware'em, a szkodliwy kod dostał się nań głównie za pośrednictwem aplikacji firm trzecich oraz pirackiego oprogramowania

Poważna dziura w produktach Symanteka

18 maja 2016, 08:43Silnik antywirusowy wykorzystywany przez Symanteka w wielu produktach, zawiera łatwą do wykorzystania lukę, która pozwala na przejęcie kontroli nad komputerem. Dziurę załatano w wersji 20151.1.1.4, która została opublikowana przed dwoma dniami.

Wirus może manipulować wynikami tomografii i rezonansu dodając i usuwając guzy nowotworowe

8 kwietnia 2019, 11:38Izraelscy specjaliści zwracają uwagę na słabe zabezpieczenia sprzętu medycznego i sieci. Stworzony przez nich wirus tak manipulował obrazami wykonanymi za pomocą tomografii komputerowej i rezonansu magnetycznego, że pojawiały się na nich fałszywe guzy nowotworowe

Najlepsze książki dla żądnych wiedzy w gwiazdkowych cenach

7 grudnia 2024, 19:26TOP Nowości książkowych PWN, które doskonale sprawdzą się na prezent. Niezależnie od wieku i zainteresowań, z pewnością każdy znajdzie coś dla siebie i swoich bliskich. Polecamy niezwykle interesujące książki dotyczące m.in. fizyki, astronomii i matematyki, a także fascynujące biografie. Na końcu artykułu czeka na Państwa atrakcyjny rabat.

Google Toolbar wykorzystany przez przestępców

21 lipca 2006, 14:35Zajmująca się bezpieczeństwem firma Surfcontrol poinformowała o znalezieniu witryny, która podszywa się pod usługę Google'a i służy cyberprzestępcom do infekowania komputerów internautów.

"Optyczny zamek" zabezpieczy DVD

11 maja 2007, 11:16Firma NXP Semiconductor opracowała technologię, która może rozwiązać problem kradzieży płyt DVD, do których dochodzi w drodze pomiędzy tłocznią a sklepem. Technologia metek radiowych RFID w połączeniu z RFA (Radio Frequency Activation) firmy Kestrel pozwala na dokonanie w tłoczni dezaktywacji nagranej płyty DVD.